Видео с хит-парадом самых важных уязвимостей январского вторника обновлений Microsoft https://youtu.be/kH5cHKW2MUY

Обновление от 18.01.2022 г.: В раздел "Потенциальные проблемы" добавлена информация о внеочередных обновлениях Microsoft, решающих выявленные проблемы с подключениями VPN, перезагрузкой контроллеров домена Windows Server, запуска вирутальных машин Hyper-V и монтированием томов ReFS.

Обновление от 19.01.2022 г.: В раздел "Потенциальные проблемы" добавлена информация о способе импорта необязательных обновлений из каталога Microsoft Update в сервер WSUS для централизованного и автоматизированного обновления компонентов инфраструктуры.

Обновление от 19.01.2022 г.: В раздел "Потенциальные проблемы" добавлена информация о для решения потенциальных проблем с Windows 10 2019 LTSC и Windows Server 2019.

Microsoft выпустила первые обновления безопасности в 2022 году для закрытия 97 уязвимостей (отдельно 26 уязвимостей были закрыты в браузере Microsoft Edge), 9 из которых были классифицированы как критические, а 6 уязвимостей были обнародованы публично (0-day). Одна из уязвимостей потенциально может быть использована для сетевого червя с автоматическим распространением по сети! Ни одна уязвимость не была зафиксирована в реальных атаках. Максимальный рейтинг по шкале CVSS среди всех закрытых уязвимостей составил 9.8 из 10.

Помимо стандартного набора затронутых продуктов – Windows, Office, SharePoint, Visual Studio – обновления этого выпуска также затрагивают Active Directory, Hyper-V, Exchange Server , Dynamics 365 On-premise, .NET Framework, libarchive, curl. В этой статье я расскажу о самых важных моментах январского вторника обновлений.

Помните, почти 90% всех уязвимостей уже имели патчи от производителей на момент своего обнародования. Поэтому так важно не просто обновлять ваше ПО, но и делать это своевременно! (по данным отчета Vulnerability Review Report компании Flexera).

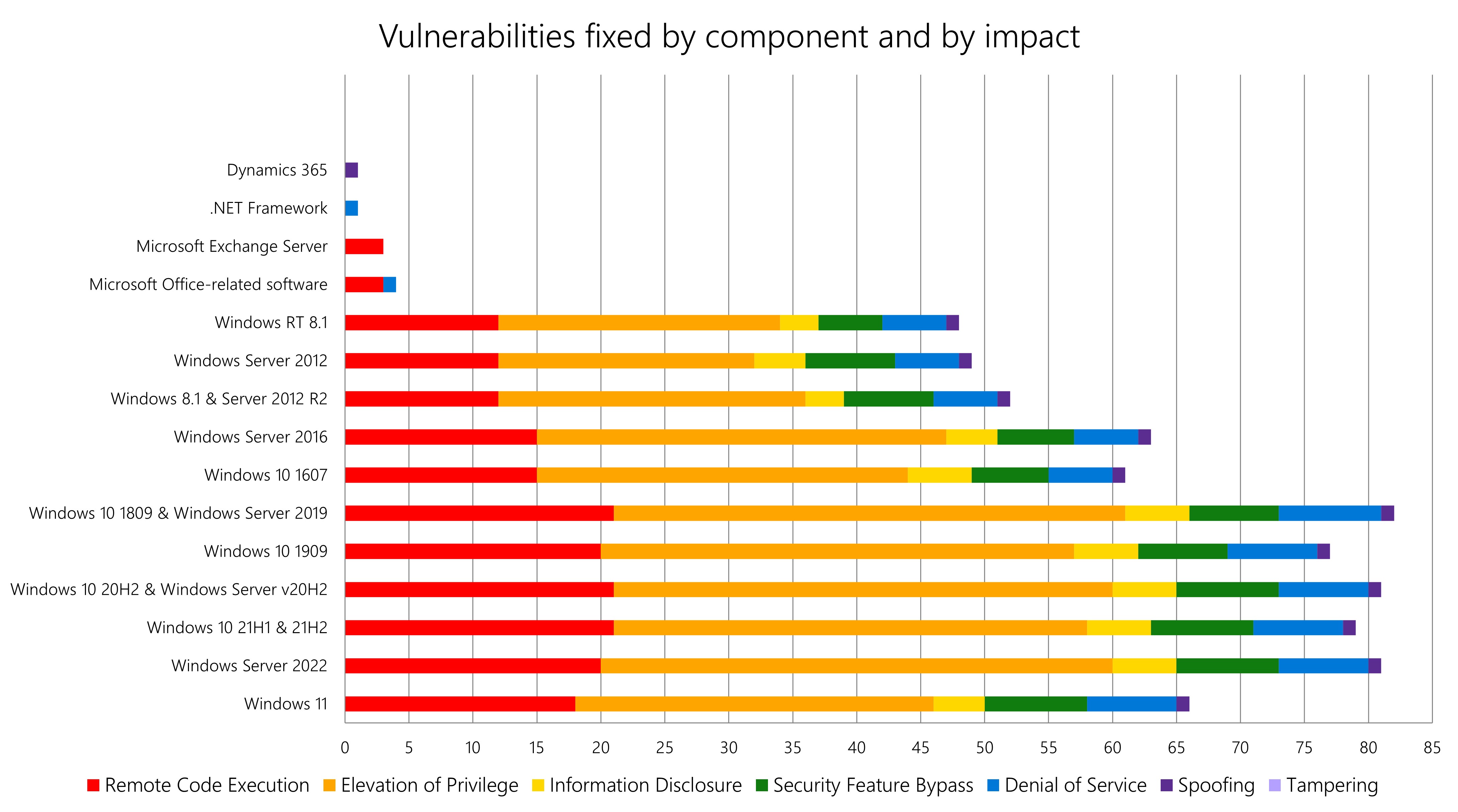

Сводная информация по количеству и типу уязвимостей, закрытых в январе, приведена на графике.

На следующие уязвимости и обновления безопасности следует обратить особое внимание

Закрытые важные уязвимости:

CVE-2022-21849 - Windows IKE Extension Remote Code Execution Vulnerability (CVSS 9.8)

CVE-2022-21901 - Windows Hyper-V Elevation of Privilege Vulnerability (CVSS 9.0)

CVE-2022-21922 - Remote Procedure Call Runtime Remote Code Execution Vulnerability (CVSS 8.8)

CVE-2022-21893 - Remote Desktop Protocol Remote Code Execution Vulnerability (CVSS 8.8)

CVE-2022-21850 - Remote Desktop Client Remote Code Execution Vulnerability (CVSS 8.8)

CVE-2022-21920 - Windows Kerberos Elevation of Privilege Vulnerability (CVSS 8.8)

CVE-2022-21837 - Microsoft SharePoint Server Remote Code Execution Vulnerability (CVSS 8.3)

Закрытые критические уязвимости:

CVE-2022-21907 - HTTP Protocol Stack Remote Code Execution Vulnerability (CVSS 9.8) Wormable, Exploitation More Likely!

Затронутое ПО: Windows 11, Windows 10 v21H2, v21H1, v20H2, Windows Server 2022, Windows Server v20H2, Windows Server 2019

CVE-2022-21857 - Active Directory Domain Services Elevation of Privilege Vulnerability (CVSS 8.8)

CVE-2022-21846 - Microsoft Exchange Server Remote Code Execution Vulnerability (CVSS 9.0)

CVE-2022-21840 - Microsoft Office Remote Code Execution Vulnerability (CVSS 8.8)

Информация о следующих уязвимостях была обнародована публично:

CVE-2021-36976 – Libarchive Remote Code Execution Vulnerability

CVE-2021-36976 - Open Source Curl Remote Code Execution Vulnerability

CVE-2022-21839 - Windows Event Tracing Discretionary Access Control List Denial of Service Vulnerability (CVSS 6.1)

CVE-2022-21874 – Windows Security Center API Remote Code Execution Vulnerability (CVSS 7.8)

CVE-2022-21836 – Windows Certificate Spoofing Vulnerability (CVSS 7.8)

CVE-2022-21919 - Windows User Profile Service Elevation of Privilege Vulnerability (CVSS Score 7.0) Exploitation More Likely!

Как всегда самую полную и актуальную информацию об уязвимостях и обновлениях безопасности вы можете найти на нашем портале Security Update Guide.

Потенциальные проблемы

Полный список обновлений, с которыми связаны потенциальные проблемы при установке, как всегда приведен в заметках к выпуску на портале Security Update Guide.

17 января Microsoft выпустила внеочередные пакеты обновления для решения выявленных проблем, связанных с установкой январских обновлений на некоторые версии Windows. Данные обновления призваны решить проблему с подключениями VPN, перезагрузкой контроллеров домена Windows Server, запуска вирутальных машин Hyper-V и монтирования томов ReFS.

Также были выпущены внеочередные обновления для решения потенциальных проблем с Windows 10 Enterprise 2019 LTSC, Windows 10 IoT Enterprise 2019 LTSC, Windows Server 2019 January 18, 2022—KB5010791 (OS Build 17763.2458) Out-of-band (microsoft.com).

Все внеочередные обновления доступны для загрузки из каталога Microsoft Update, также некоторые из пакетов доступны через службу Windows Update в качестве необязательных обновлений. Данные обновления не будут установлены автоматически, и обновления из каталога Microsoft Update нужно загружать вручную.

Вы можете импортировать пакеты внеочередных обновлений из каталога Microsoft Update Catalog в Ваш сервер WSUS через административную консоль и использовать стандартные политики для централизованного и автоматизированного распространения и установки обновлений в Вашей инфраструктуре вместо ручной загрузки и точечной установки. Пошаговые инструкции есть в нашей статье WSUS and the Catalog Site | Microsoft Docs.

Более полную информацию о решениях известных проблем с установкой обновлений можно получить на нашем портале Windows Release Health.

Перед тем, как отложить установку обновлений для вашего ПО, помните: есть два типа админов - те, кто вовремя ставят патчи, и те, кто вынужден покупать биткоины :)

Артём Синицын

CISSP, CCSP, MCSE, Certified Azure Security Engineerстарший руководитель программ ИБ в странах Центральной и Восточной Европы

Microsoft